エコリクコラム

2025.1.30

トピック

今さら聞けないサイバー攻撃と経営的に考える対応

よく聞くサーバー攻撃。でも、どういった種類があり、どういう対応が効果的なのか。今更聞けないサイバー攻撃についてコラムを通じて考えていきたいと思います。

サイバー攻撃の種類について

マルウェア攻撃

コンピューターやネットワークに被害を与えることを目的に作られた悪意のあるソフトウェア、プログラムの総称のことで、その動作の仕組みによって「ウイルス」、「ワーム」、「トロイの木馬」、「スパイウェア」などに分類できるものです。

ランサムウェア攻撃

パソコンに侵入して不正に暗号化したデータを人質とし、その復旧に身代金を要求する攻撃です。最近ではデータを暗号化するだけでなく、データ自体を窃取した上で、それと引き換えに身代金を要求する、ダブルエクストーション(二重の脅迫)と呼ばれる、脅迫を重ねる手法も登場してきています。

SQLインジェクション攻撃

Webサイトの入力フォームなどの脆弱性を利用する攻撃で、フォームに細工したSQL文を入力して実行させることで、データベースを不正に操作し、情報を窃取しようとする攻撃です。

ブルートフォース攻撃

理論的に考えられるパスワードのパターンすべてで総当たり攻撃してくることです。

4桁の英字によるパスワードは約3秒で特定されますが、同じ4桁でも、英字+数字にすると約2分かかります。

DoS/DDoS攻撃

Dos攻撃とはWebサイトに対して過大な負荷をかけて、サーバーの機能を停止させる攻撃のことです。

DDoS攻撃はDoS攻撃を複数の端末からインターネットを介して分散的かつ同時に行う攻撃のことであり、多くの端末を乗っ取り、それらの端末をボット化して一斉に攻撃してきます。

サプライチェーン攻撃

企業取引におけるサプライチェーン(供給網)の中に紛れ込み、関係先や取引先を経由して行う攻撃です。サプライチェーンの中で最も攻撃に弱いところを突き、そこを足かがりとして最終的なターゲットへの攻撃を行ってくるため、取引先がどのようなセキュリティ体制なのか確認をする必要があります。

フィッシング攻撃

なりすましメールなどを利用して、重要な情報や金銭をユーザーから詐取することを目的とした手法の攻撃です。フィッシングは不特定多数をターゲットにした攻撃ですが、攻撃対象を絞り込んだ標的型のフィッシング攻撃はスピアフィッシングと呼ばれており注意が必要です。

サイバー攻撃の対策について

経営者の認識

経済産業省と独立行政法人 情報処理推進機構が発行している『サイバーセキュリティ経営ガイドライン』では、経営者は以下の3原則を認識し、対策を進めることが重要であると記載しています。

(経営者が認識すべき3原則)

- (1) 経営者は、サイバーセキュリティリスクを認識し、リーダーシップによって対策を進めることが必要

- (2) 自社は勿論のこと、ビジネスパートナーや委託先も含めたサプライチェーンに対するセキュリティ対策が必要

- (3) 平時及び緊急時のいずれにおいても、サイバーセキュリティリスクや対策に係る情報開示など、関係者との適切なコミュニケーションが必要

従業員への研修

サイバー攻撃を防ぐためには、まず従業員1人ひとりが正しい知識を持って対策にあたることが必要です。研修では次のようなことが盛り込まれることが多いです。

- (1) サイバー攻撃の手口や脅威の理解

- (2) パスワードの重要性

大文字と小文字が混在する英字、数字、記号を組み合わせた桁数の長いパスワードの設定 - (3) クラウドやネットワークの共有範囲を正しく設定する

- (4) 不審なメールやサイトへの注意喚起

セキュリティサービスの導入

セキュリティ投資を成長投資とみている企業は2割弱に留まり、セキュリティ投資はやむを得ない費用であると認識している企業が圧倒的に多いことが経済産業省の調査でわかっています。

サイバーセキュリティリスクへの対策を実施するための予算確保とサイバーセキュリティ人材の育成を実施させる必要があります。

ただ、予算は無限ではないため、多くの企業が取り入れているセキュリティサービスをご紹介します。

(1) WAF

WAFとは、Web Application Firewall(ウェブアプリケーションファイアウォール)の略称で、Webサイトを含めたWebアプリケーションへの通信の内容を細かく確認し、不正アクセスを検知・遮断するセキュリティサービスです。

WAFはWebアプリケーションに送られた通信を監視して通信内のリクエスト内容を確認し、検知ルール(シグネチャ)に照合します。通信内容に不正が検知された場合、遮断するのがWAFの仕組みです。

通信の詳細まで細かく確認できるため、ファイアウォールをすり抜けた不正アクセスも検知できます。安心安全なシステム環境、Web環境を保つには、WAFとファイアウォールの併用がおすすめです。

(2) ファイアウォール

ファイアウォールとは、企業で使用されるコンピュータ(ローカルネットワーク)とインターネットを含めたリモートネットワークの境目に設置し、ネットワーク間の通信を許可するかどうかを判断するサービスです。

ローカルネットワークとは、会社や家庭でパソコンやプリンタなどをつないだ内部ネットワークのことです。外部からのアクセスは原則不可ですが、ローカルネットワークがインターネットを含めたリモートネットワークをつないだ場合、外部からでもアクセスできるようになります。もちろん、不正アクセスも含まれています。

不正アクセスを防ぐためファイアウォールの導入が有効です。ファイアウォールは、送信元や送信先のIPアドレスやポート番号、または通信の日時などの情報に基づいてインターネットからの不正通信を検知・遮断します。また、システムの管理者にアラートを送ることもできます。

(3) IDS/IPS

IDSとは、不正アクセスを監視する侵入検知システムです。サーバーへのアクセスをすべて監視し、不正アクセスの兆候を検知した場合には、管理者に警告を出します。

加えて不正アクセスを遮断する機能も持つのがIPS(Intrusion Prevention System)です。

(4) DMZ

DMZとは、DeMilitarized Zoneの略で、直訳すると「非武装地帯」で、ローカルネットワークとリモートネットワークの間に作られるセキュリティ区域のことです。

サイバーセキュリティ人材について

経済産業省、独立行政法人情報処理推進機構が発表したDX動向2024「深刻化するDXを推進する人材不足と課題」の中で、DX を推進する人材に関するスキル標準(デジタルスキル標準(DSS)のうち「DX 推進スキル標準」: DX を推進する人材の役割や習得すべきスキルの標準)6を策定し、DX を推進する人材として 5つの人材類型を提示しています。

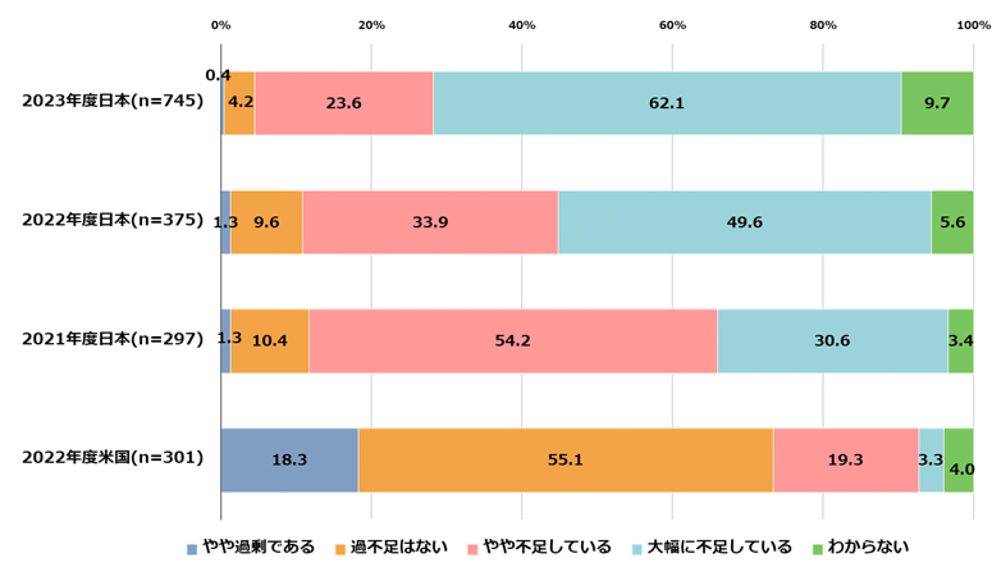

5つの中にサイバーセキュリティは含まれており、DX動向2024調査では「やや不足している」と「大幅に不足している」を足すと74.4%不足であることがわかります。

他の職種においてもDX人材については不足しており、今後もこの傾向は続くと予想されます。

出所)独立行政法人 情報処理推進機構「DX 動向 2024 – 深刻化する DX を推進する人材不足と課題」より(※1)

ESGにおけるサイバーセキュリティ

ガバナンスはESGの第3の側面と言えます。

サイバーリスクはガバナンスに重大な影響を与える可能性があります。

ESGデータは主に4つの情報源(第三者データ、報告データ、派生・機能データ、会社所有の生データ)から入手されます。

サイバーセキュリティは、信頼できるESG報告を確保する上で極めて重要な要素であり、収集中、輸送中、分析・報告後のデータをそのソースで保護するように働きます。さらに、ESGレポートを作成する際に個人データが処理される場合には、データプライバシーの保護も必要です。

サイバー脅威に対する社会的な認識を高め、スキルの向上を支援し、職業としてのサイバーセキュリティを推進する、また、システムを完全に保護する能力を持たない組織を支援する、という慈善的な目的を追求する組織もあります。